Ni en vísperas de puente –para quien lo tenga- los malos descansan. Claro, que en este caso se supone que los malos no son de aquí…

¿Qué por qué reflexiono así? Pues porque esta mañana, dentro de las tareas “cotidianas”, he estado atendiendo al correo electrónico, y me he encontrado con uno, ya abierto (#OMG) y que ¡por supuesto! nadie había abierto… aunque fulano y mengano han estado “fuera”.

Ya de entrada no pinta bien, pero como no trae adjuntos el servidor ha tragado y me la ha dejado en la bandeja de entrada. Algo es algo.

- ¿Existe ese hotel? Sí, existe. Y es un hotel de lujo… Ya vamos mal.

- ¿una factura? Si es de un hotel de lujo seguro que no es para mí… ni para nadie del trabajo.

- ¿el dominio del remitente del correo distinto del dominio de la web donde está "disponible" la factura? Chirría, salvo que seamos tan ingenuos al pensar que hay quien trabaja desde casa y con su dirección de correo particular

- ¿Clic para ver los detalles de la factura y pagar? No hago clic ni de coña.

Pues empecemos con un cierto orden a ver con que me quieren sorprender (podría haber sido un vale-regalo en lugar de una factura, leñe) por lo que comenzamos llevándonos la dirección de correo del remitente a esa página web que deberíamos visitar de tanto en tanto: https://haveibeenpwned.com/

Nos dirán si una dirección de correo electrónico ha salido publicada en alguna lista de correos a resultas de algún “hackeo”… como es el caso.

Aquí vemos como la dirección de correo de nuestro buen Markus ha sido obtenida de, al menos, dos servicios distintos, y como de alguno de ellos se han servido los malos para hacer “credential stuffing”: reutilizar cuenta de correo y contraseña en otros servicios online por si hubieran sido reutilizados tal cual (os suena eso ¿verdad?)

Pues con esto podríamos suponer que el buen Markus, cuyo dominio es .ch, o sea, Suiza, no es culpable más que de inconsciencia… si así fuera, que tampoco es seguro. Algo de culpa sí tiene, pero no de remitir este correo que viene de su supuesta cuenta, supuestamente suiza (.ch) para pagar una factura en una dirección web polaca (.pl) de un hotel de lujo en Bulgaria…

Algo habrá que hacer. Pues vamos a volver a nuestro (en este caso) Windows Live Mail para ver si nos arroja un poco de claridad. Recuerdo que NO hemos hecho clic en el enlace en ningún momento… Donde sí haremos clic pero con el botón derecho del ratón será sobre el correo, y en el menú contextual que sale seleccionamos “Propiedades”, pestaña “Detalles” y botón “Origen del mensaje”. Vamos a mirar “lo que no se ve”…

Y ya vemos cosas raras (antes de emborronarlas, claro). En este caso parece que efectivamente el correo viene de la cuenta de Markus, por lo que es de suponer que es una cuenta “colectiva” y que él no tiene idea de para qué se está usando. En fin…

Y ya vemos cosas raras (antes de emborronarlas, claro). En este caso parece que efectivamente el correo viene de la cuenta de Markus, por lo que es de suponer que es una cuenta “colectiva” y que él no tiene idea de para qué se está usando. En fin…Una vez verificado de esa manera el origen vamos a comprobar a dónde nos quieren llevar, para lo que copiamos la dirección web del “lovebaltic” y la pegamos en el buscador de VirusTotal…

Fácil ¿no?, y el resultado es este:

¡¡No hay bicho!! Mola. Esa dirección web no tiene bicho pero… ¿os habéis dado cuenta de que la dirección tenía algo así como “…/Xerox//New-…” ¡¡Una doble /!!

¿Se habrán confundido al escribirla? Noop. Nos vamos a ver el último análisis en detalle…

Y vemos como hay 0/66 detecciones… pero de la URL ha desaparecido una de las barras… ¡¡y nos proponen ir al fichero descargado!!

Y vemos como hay 0/66 detecciones… pero de la URL ha desaparecido una de las barras… ¡¡y nos proponen ir al fichero descargado!!Pero ¿de dónde se ha descargado ese fichero? Si no teníamos adjunto alguno y la URL parecía eso, sólo una dirección web. ¿Será una de esas “landing pages” que llaman y que emplean los malos para hacernos “regalos”? Tiene toda la pinta, así que vamos a ver qué nos cuenta VirusTotal ya que se ha “encontrado” un fichero y lo ha descargado, para lo que haremos clic en la pestaña de “Información adicional”.

Y esta es la prueba definitiva: quieren que nos hagamos cargo de la factura “…44895.doc” cuando la nuestra era la “…79910” Obviamente se trata de un error y esa factura no es para mí, así que sigo SIN hacer clic para descargar y abrir esa “factura”, que de hacerlo lo más fácil es que me cueste un disgusto.

Pero un disgusto “gordo”: 4/59 detecciones. Troyano, para Windows, vía Office… Y recientito, de hoy mismo.

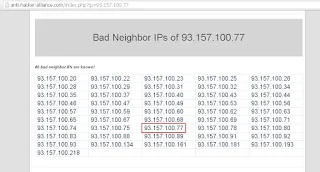

Lanzados como estamos, podemos curiosear un poco la IP donde “vive” esa página web, a ver que nos encontramos por ahí y si nos sirve para confirmar que ese correo que nos llegó es un Phishing “de manual”…

Pues va a ser que sí, que no termina de tener una buena reputación esa IP… ni otras cuantas de las que están dentro del rango. Eso podría indicar que el proveedor de hosting no pone cuidado en el contenido de lo que aloja… o sí.

Pero eso, es ya otra historia que le toca desvelar, si quieren, a aquellos que saben más que yo, que no es tan difícil.

Espero que el post haya estado entretenido, ameno de leer e instructivo… ¡¡y que borréis los correos parecidos que os lleguen a partir de ahora!!

¡Tened mucho cuidado ahí fuera!

No hay comentarios:

Publicar un comentario